ℹ À propos

I Learned est un projet visant à rendre accessible au plus grand nombre l’informatique au travers de mediums diversifiés. I Learned compte à ce jour 14 contributeur·ices !

👉 Les projets

I Learned est un projet visant à rendre accessible au plus grand nombre l’informatique au travers de mediums diversifiés. I Learned compte à ce jour 14 contributeur·ices !

👉 Les projetsVous trouverez ci-dessous la liste de tous nos projets. Ceux-ci sont distribués sous licence libre, principalement CC-BY-NC-SA pour les contenus et AGPL pour le code.

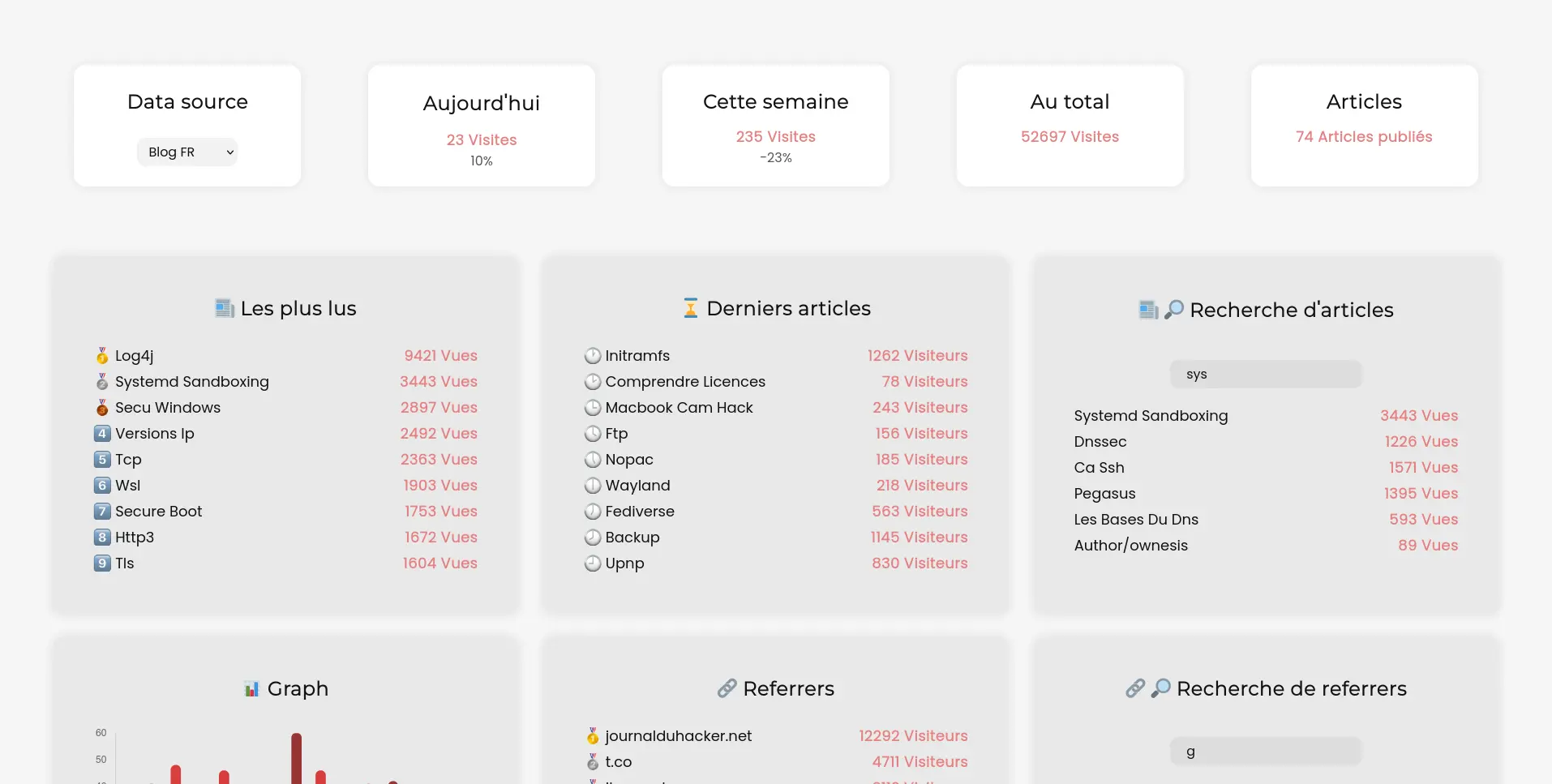

I Learned analytics est un dashboard alternatif pour Goaccess permettant de consulter les statistiques des différents sites d’I Learned.

👉 analytics

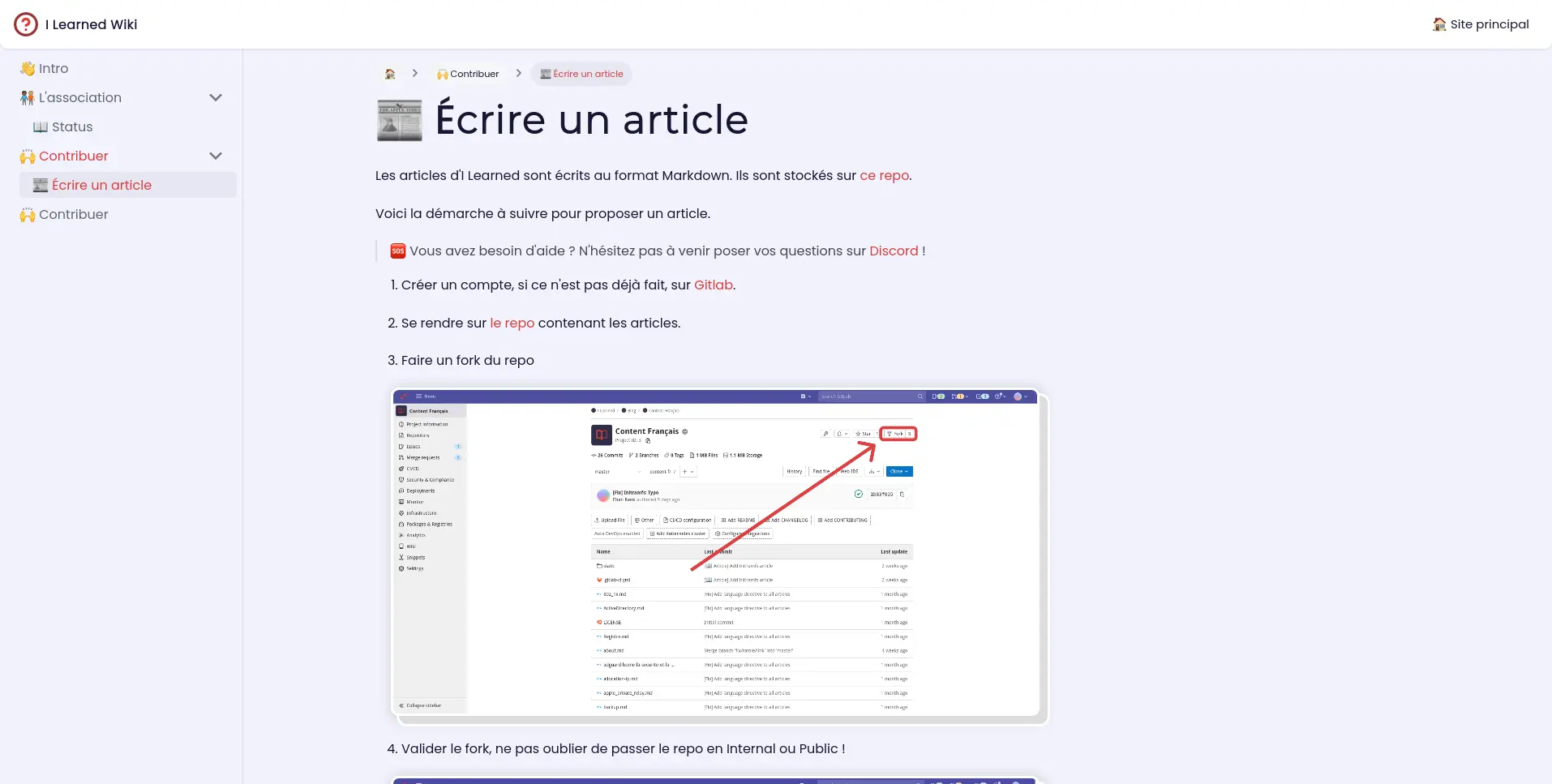

Vous souhaitez contribuer à I Learned ? Ou juste vous renseigner sur le fonctionnement interne ? Rendez-vous sur le wiki !

👉 wiki

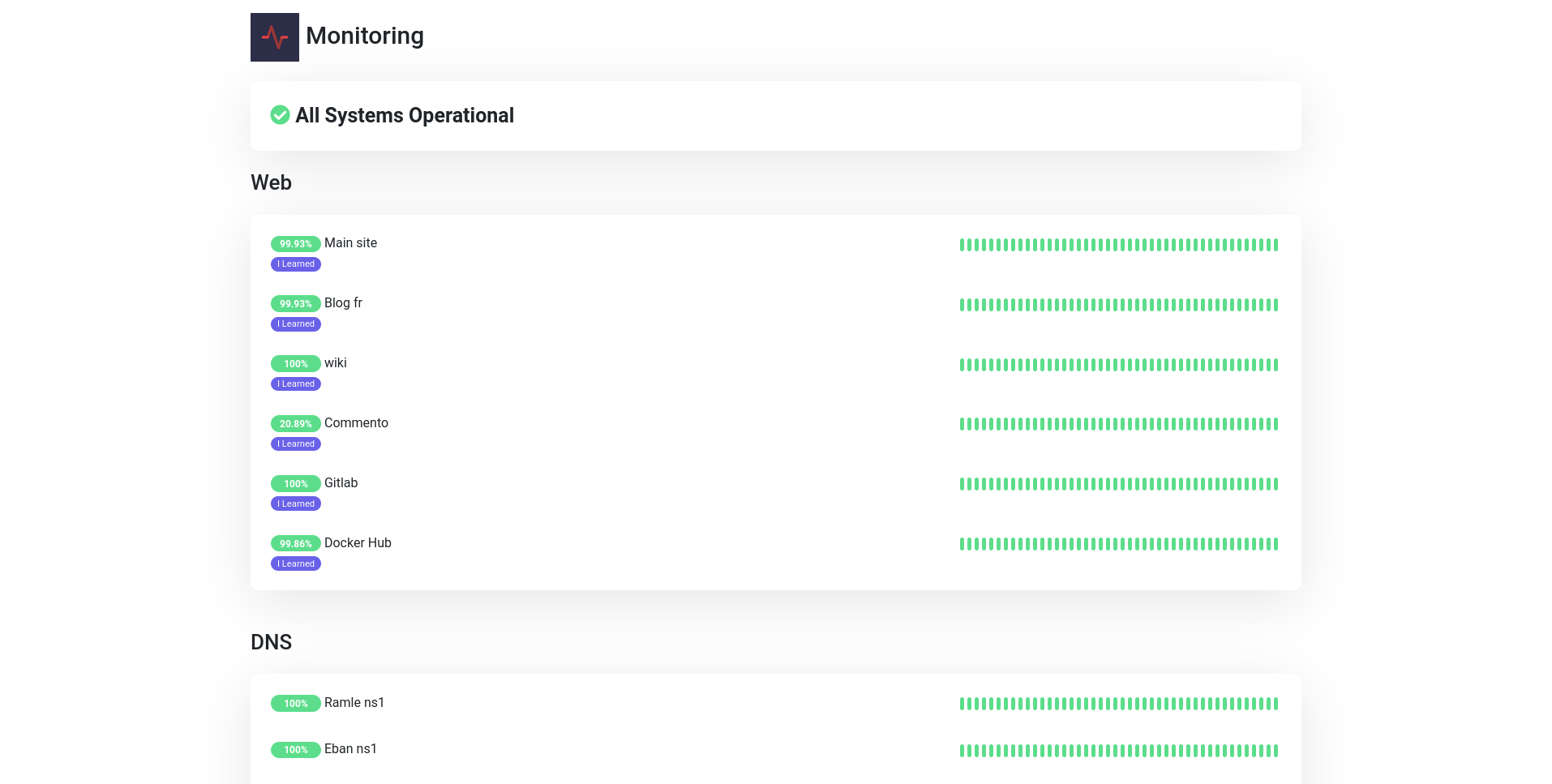

Ce service permet d'être alerté au cas où un des autres service d'I Learned venait à ne pas être disponible

👉 statusVous trouverez ci-dessous la liste des contibuteur·ice·s avec les différents projets auxquels iels ont participé.